Disa përdorues janë të interesuar të krijojnë një rrjet privat virtual midis dy kompjuterëve. Detyra arrihet duke përdorur teknologjinë VPN (Virtual Private Network). Lidhja zbatohet përmes shërbimeve dhe programeve të hapura ose të mbyllura. Pas instalimit dhe konfigurimit të suksesshëm të të gjithë përbërësve, procedura mund të konsiderohet e përfunduar, dhe lidhja mbrohet. Tjetra, ne do të dëshironim të diskutonim në detaje zbatimin e teknologjisë përmes klientit OpenVPN në sistemin operativ me bazë kernel Linux.

Instaloni OpenVPN në Linux

Meqenëse shumica e përdoruesve përdorin shpërndarjet bazuar në Ubuntu, sot udhëzimet do të bazohen në këto versione. Në raste të tjera, nuk do të vini re një ndryshim thelbësor në instalimin dhe konfigurimin e OpenVPN, përveç nëse duhet të ndiqni sintaksën e shpërndarjes, të cilën mund ta lexoni në dokumentacionin zyrtar të sistemit tuaj. Ne sugjerojmë që të njiheni me të gjithë procesin hap pas hapi në mënyrë që të kuptoni në detaje çdo veprim.

Sigurohuni që të merrni parasysh që funksionimi i OpenVPN ndodh përmes dy nyjeve (kompjuter ose server), që do të thotë se instalimi dhe konfigurimi vlen për të gjithë pjesëmarrësit në lidhje. Udhëzuesi ynë tjetër do të përqendrohet në mënyrë specifike në punën me dy burime.

Hapi 1: Instaloni OpenVPN

Sigurisht, duhet të filloni duke shtuar të gjitha bibliotekat e nevojshme në kompjuter. Përgatituni për faktin se OS-ja ekskluzivisht e integruar do të përdoret për të përfunduar detyrën. "Terminal".

- Hapni menunë dhe nxirrni tastierën. Ju gjithashtu mund ta bëni këtë duke shtypur një kombinim kyç. Ctrl + Alt + T.

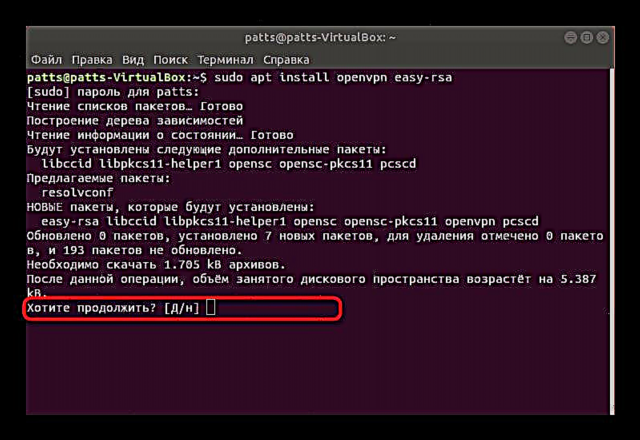

- Regjistrohu një komandë

sudo apt instaloni openvpn lehtë-rsapër të instaluar të gjitha depot e nevojshme. Pasi të keni hyrë, klikoni në hyj. - Specifikoni fjalëkalimin për llogarinë e superuserit. Karakteret gjatë shtypjes nuk shfaqen në fushë.

- Konfirmoni shtimin e skedarëve të rinj duke zgjedhur opsionin e duhur.

Vazhdoni në hapin tjetër vetëm kur instalimi është bërë në të dy pajisjet.

Hapi 2: Krijimi dhe Konfigurimi i një Autoriteti Certifikimi

Qendra e specifikimeve është përgjegjëse për kontrollimin e çelësave publik dhe siguron kriptim të fortë. Itshtë krijuar në pajisjen me të cilën do të lidhen përdoruesit e tjerë, kështu që hapni tastierën në PC të dëshiruar dhe ndiqni këto hapa:

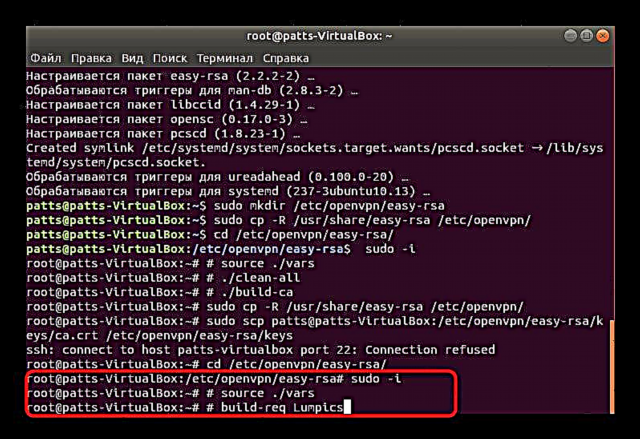

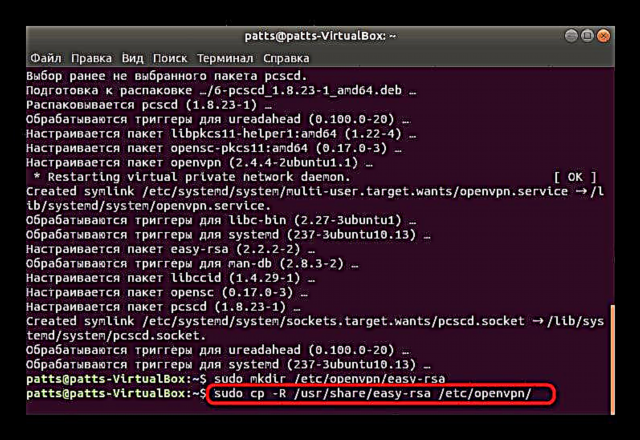

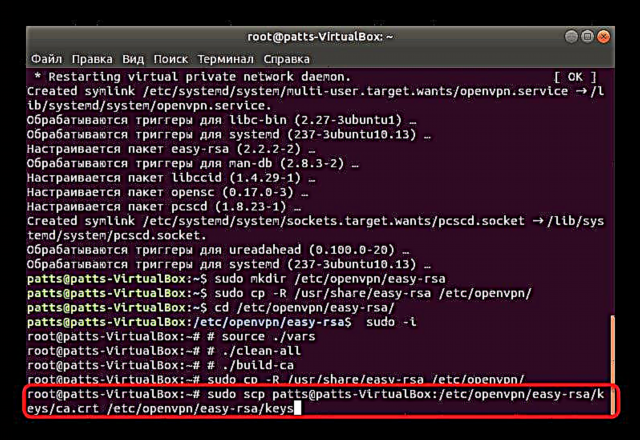

- Së pari, është krijuar një dosje për të ruajtur të gjithë çelësat. Mund ta vendosni kudo, por është më mirë të zgjidhni një vend të sigurt. Përdorni komandën

sudo mkdir / etj / openvpn / easy-rsaku / etj / openvpn / lehtë-rsa - një vend për të krijuar një drejtori. - Tjetra, skriptet e shtesave të thjeshta rsa kërkohen të vendosen në këtë dosje, dhe kjo bëhet përmes

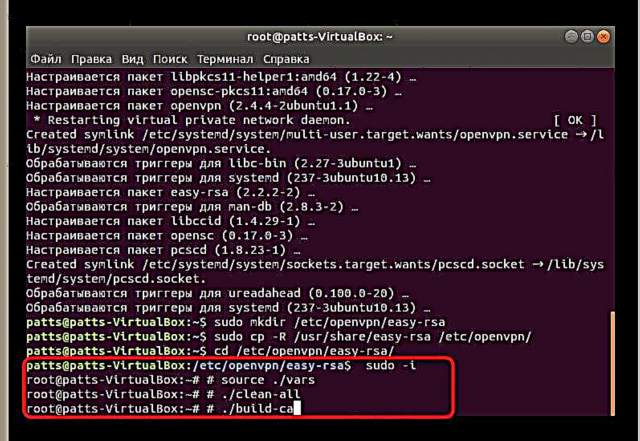

sudo cp -R / usr / share / easy-rsa / etj / openvpn /. - Një autoritet çertifikimi krijohet në drejtorinë e përfunduar. Shkoni së pari në këtë dosje

cd / etj / openvpn / lehtë-rsa /. - Pastaj ngjitni urdhrin e mëposhtëm në fushë:

sudo -i

# burim ./vars

# ./clean-all

# ./ ndërtimi-ca

Tani për tani, kompjuteri i serverit mund të lihet vetëm dhe të transferohet në pajisjet e klientit.

Hapi 3: Konfiguroni Certifikatat e Klientit

Udhëzimet me të cilat do të njiheni më poshtë do të duhet të kryhen në çdo kompjuter klient, në mënyrë që të organizoni një lidhje të sigurtë që funksionon siç duhet.

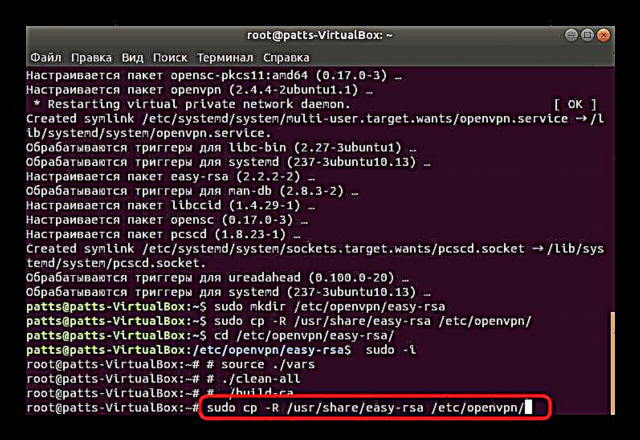

- Hapni tastierën dhe shkruani komandën atje

sudo cp -R / usr / share / easy-rsa / etj / openvpn /për të kopjuar të gjitha skriptet e kërkuara të mjetit. - Më parë, një skedar çertifikate të veçantë u krijua në PC-në e serverit. Tani ju duhet ta kopjoni atë dhe ta vendosni atë në dosje me përbërësit e tjerë. Mënyra më e lehtë për ta bërë këtë është përmes ekipit.

Emri i përdoruesit sudo scp @ host: /etc/openvpn/easy-rsa/keys/ca.crt / etc. / openvpn / easy-rsa / keysku emri i përdoruesit @ host - adresa e pajisjeve nga e cila është bërë shkarkimi. - Mbetet vetëm për të krijuar një çelës sekret privat, në mënyrë që më vonë të lidhet përmes tij. Bëni këtë duke shkuar në dosjen e ruajtjes së skenarit

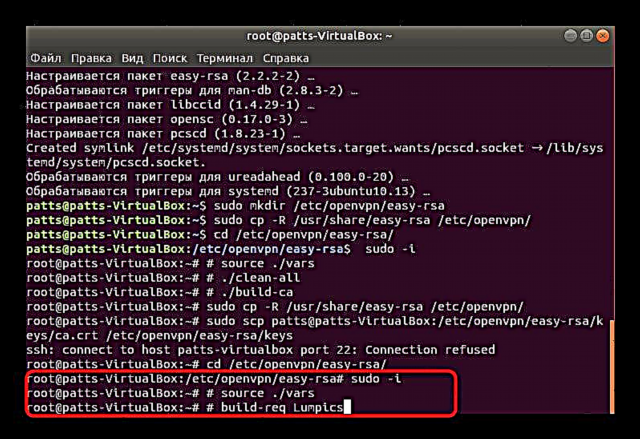

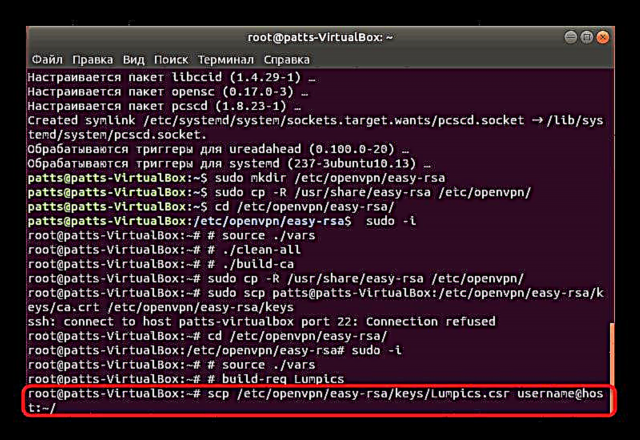

cd / etj / openvpn / lehtë-rsa /. - Për të krijuar një skedar, përdorni komandën:

sudo -i

# burim ./vars

# ndërtuar-req Lumpics

Lumpics në këtë rast, emri i specifikuar i skedarit. Kyçi i krijuar duhet të jetë në të njëjtin drejtori me pjesën tjetër të çelësave.

- Mbetet vetëm për të dërguar një çelës të gatshëm të hyrjes në pajisjen e serverit për të konfirmuar vërtetësinë e lidhjes së tij. Kjo është bërë duke përdorur të njëjtën komandë përmes së cilës është bërë shkarkimi. Ju duhet të hyni

scp /etc/openvpn/easy-rsa/keys/Lumpics.csr username @ host: host /ku emri i përdoruesit @ host është emri i kompjuterit që duhet të dërgojë, dhe Lumpics.csr - emrin e skedarit me çelës. - Në PC-në e serverit, konfirmoni çelësin përmes

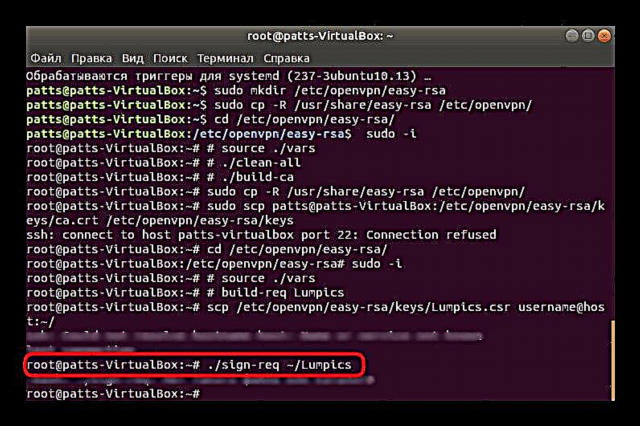

./sign-req ~ / Lumpicsku Lumpics - emri i skedarit. Pas kësaj, kthejeni përsëri dokumentinemri i përdoruesit sudo scp @ host: /home/Lumpics.crt / etj / openvpn / easy-rsa / çelësat.

Mbi këtë, të gjitha punimet paraprake janë përfunduar, mbetet vetëm për të sjellë OpenVPN në një gjendje normale dhe ju mund të filloni të përdorni një lidhje private të koduar me një ose më shumë klientë.

Hapi 4: Konfiguroni OpenVPN

Udhëzuesi tjetër do të përfshijë klientin dhe serverin. Ne do të ndajmë gjithçka sipas veprimeve dhe të paralajmërojmë për ndryshime në makina, kështu që thjesht duhet të ndiqni udhëzimet.

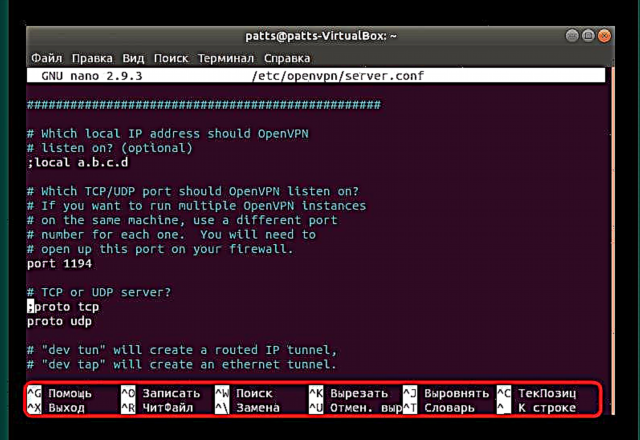

- Së pari krijoni një skedar konfigurimi në PC të serverit duke përdorur komandën

zcat /usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz | sudo tee /etc/openvpn/server.conf. Kur konfiguroni pajisjet e klientit, kjo skedar gjithashtu do të duhet të krijohet veçmas. - Kontrolloni vlerat e paracaktuar. Siç mund ta shihni, porti dhe protokolli janë të njëjta me ato standarde, por nuk ka parametra shtesë.

- Drejtoni skedarin e krijuar të konfigurimit përmes redaktorit

sudo nano /etc/openvpn/server.conf. - Ne nuk do të hyjmë në detaje të ndryshimit të të gjitha vlerave, pasi në disa raste ato janë individuale, por linjat standarde në skedar duhet të jenë të pranishme, dhe një pamje e ngjashme duket si kjo:

porti 1194

proto udp

comp-lzo

dev tun

ca /etc/openvpn/easy-rsa/2.0/keys/ca.crt

cert /etc/openvpn/easy-rsa/2.0/keys/ca.crt

dh /etc/openvpn/easy-rsa/2.0/keys/dh2048.pem

nëntologji topologjike

server 10.8.0.0 255.255.255.0

ifconfig-pishinë-vazhdon ipp.txtPasi të jenë përfunduar të gjitha ndryshimet, ruani cilësimet dhe mbyllni skedarin.

- Puna me pjesën e serverit ka përfunduar. Drejtoni OpenVPN përmes skedarit të krijuar të konfigurimit

openvpn /etc/openvpn/server.conf. - Tani le të zbresim në pajisjet e klientit. Siç është përmendur tashmë, një skedar i cilësimeve gjithashtu është krijuar këtu, por kësaj radhe nuk është paketuar, kështu që komanda duket si kjo:

sudo cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf /etc/openvpn/client.conf. - Ekzekutoni skedarin në të njëjtën mënyrë siç tregohet më sipër dhe shtoni rreshtat e mëposhtëm:

klient.

dev tun

proto udp

i largët 194.67.215.125 1194

rezolucion-rigjykoni pafund

nobind

vazhdojnë-kyç

vazhdon-tun

ca /etc/openvpn/easy-rsa/keys/ca.crt

cert /etc/openvpn/easy-rsa/keys/Sergiy.crt

kyç /etc/openvpn/easy-rsa/keys/Sergiy.key

tls-auth ta.key 1

comp-lzo

folja 3Kur redaktimi është i plotë, filloni OpenVPN:

openvpn /etc/openvpn/client.conf. - Regjistrohu një komandë

ifconfigpër tu siguruar që sistemi po funksionon. Midis të gjitha vlerave të paraqitura, një ndërfaqe duhet të jetë e pranishme tun0.

Në mënyrë që të ridrejtoni trafikun dhe të hapni aksesin në internet për të gjithë klientët në PC-në e serverit, do t'ju duhet të aktivizoni komandat e mëposhtme një nga një.

sysctl -w net.ipv4.ip_forward = 1

iptables -A INPUT -p udp --dport 1194 -j ACCEPT

iptables -I FORWARD -i tun0 -o eth0 -j ACCEPT

iptables -I FORWARD -i eth0 -o tun0 -j ACCEPT

iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

Në artikullin e sotëm, ju u njohët me instalimin dhe konfigurimin e OpenVPN në server dhe klientin. Ne ju këshillojmë t'i kushtoni vëmendje njoftimeve të paraqitura në "Terminal" dhe kode të gabimit të studimit, nëse ka. Veprime të tilla do të ndihmojnë për të shmangur problemet e mëtejshme me lidhjen, sepse zgjidhja e shpejtë e problemit parandalon shfaqjen e problemeve të tjera që lindin.